Súčasná M2M technológia umožňuje riadiť a monitorovať zariadenia na diaľku a riešiť problémy včas, čo sa premieta aj do úspor nákladov. Priemerné náklady na servisné zásahy v prevádzke sa podľa združenia Technology Services Industry Association pohybujú na úrovni 1 000 dolárov a každý eliminovaný servisný zásah v teréne je prilepšením k celkovému finančnému výsledku podniku.

K dispozícii je široká paleta M2M riešení, ktoré môžu pomôcť diagnostikovať a opraviť problémy so zariadeniami vrátane vzdialenej pracovnej plochy, ktorá umožňuje používateľom riadiť proces diaľkovo, ako keby stáli pred HMI panelom prepojeným so systémom SCADA. Riešenia HMI/SCADA sa stali široko používanými nástrojmi v rôznych priemyselných odvetviach a sú často centrom operačnej vizualizácie, riadenia a hlásenia údajov o prevádzke s cieľom dosiahnuť prevádzkové vylepšenia. Vývojové softvérové rozhranie umožňuje používateľom diaľkovo sa pripojiť na systémy HMI/SCADA, aby sa mohli vykonávať zmeny cez internet bez nutnosti odstavenia prevádzky.

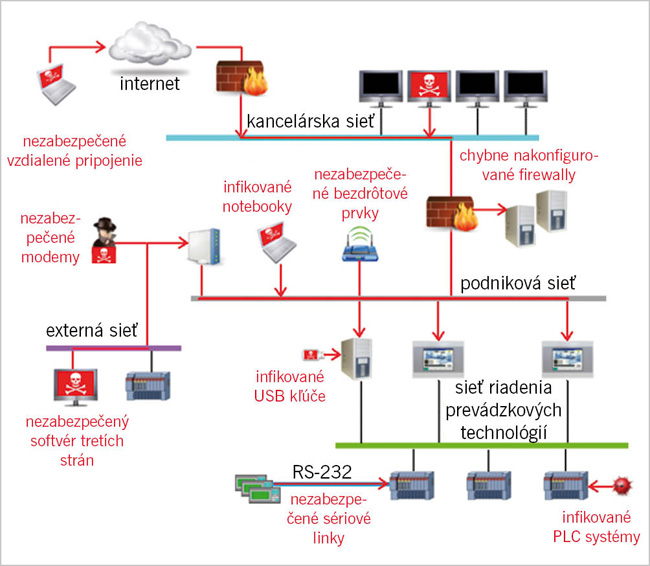

Aj keď riešenia na diaľkové sledovanie, ako sú HMI zariadenia, môžu priniesť úsporu nákladov a zvýšenú efektivitu, je dôležité porozumieť bezpečnostným rizikám spojeným s touto technológiou a ako sa pred nimi chrániť. Narušenia kybernetickej bezpečnosti v minulosti ukázali, aké škodlivé môžu byť v priemyselnom sektore kybernetické útoky pre diaľkovú prevádzku. Napríklad známy vírus Stuxnet je počítačový červ zameraný na priemyselné riadiace systémy, ktoré sa používajú na monitorovanie a riadenie rozsiahlych priemyselných celkov ako sú elektrárne, priehrady, systémy na spracovanie odpadu a podobné prevádzky. Vírus umožňuje útočníkom prevziať kontrolu nad týmito systémami bez toho, aby o tom operátori vedeli, čo dáva priestor hackerom manipulovať s technickým vybavením v reálnom svete. V dôsledku vírusov typu Stuxnet a iných počítačových hrozieb sa zvýšil dôraz na bezpečnosť HMI/SCADA a používatelia týchto systémov HMI/SCADA sa sústreďujú na to, ako chrániť tento kľúčový prvok svojich prevádzok.

Dobrou správou je, že existujú rôzne spôsoby, ako zabezpečiť vzdialený prístup a znížiť riziko ohrozenia kybernetickej bezpečnosti a zároveň umožniť pripojenie potrebné na podporu a servis zariadení. Používatelia systémov HMI/SCADA môžu použiť nasledovné metódy na ochranu svojich systémov:

1. Vyhľadajte systém s robustným zabudovaným zabezpečením, ktorý je poslednou líniou obrany pred neželaným prístupom. Niektoré systémy vám umožňujú viazať zabezpečenie SCADA na bezpečnostný systém závodu prostredníctvom rozhrania LDAP (Lightweight Directory Access Protocol) na server Active Directory spoločnosti Microsoft.

2. Firewally sú kľúčové pre udržanie bezpečných sietí. Môžu byť softvérové alebo hardvérové a ich hlavným cieľom je riadiť prichádzajúcu a odchádzajúcu sieťovú prevádzku. Firewally sú navrhnuté tak, aby analyzovali dátové pakety a určili, či môžu na základe dopredu stanovených pravidiel prejsť alebo nie. Väčšina smerovačov, ktoré prenášajú dáta medzi sieťami, obsahuje firewally a/alebo ich komponenty. Šifrovanie SSL je dôležité, aby sa zabránilo nežiaducemu prístupu k informáciám o zariadení. Toto rieši bezpečnosť medzi odchádzajúcou elektronickou poštou a prichádzajúcimi požiadavkami na prístup z internetu (inými slovami HTTPS).

3. Virtuálne privátne siete (VPN) využívajú internet na pripojenie počítačov k izolovaným vzdialeným počítačovým sieťam, ktoré by inak boli neprístupné. VPN poskytuje také zabezpečenie, že dátové toky prúdiace cez VPN spojenie zostáva izolované od ostatných počítačov v sieti. Niektoré smerovače vedia vytvoriť jednu alebo viac VPN sietí, ktoré umožňujú zabezpečené pripojenie z internetu k počítačom v rámci podnikovej siete.

4. Deep Packet Inspection (DPI) je forma filtrovania sieťových paketov, ktorá skúma dátovú časť paketu pri prechode kontrolným bodom a vyhľadáva prípadný nesúlad s protokolom, vírusy, spamy, narušenia a ďalšie definované kritériá. Potom sa rozhoduje, či paket môže prejsť, bude zablokovaný alebo presmerovaný na iné miesto. Niektoré smerovače a pasívne sieťové zariadenia, ktoré sú komerčne dostupné, obsahujú túto technológiu na filtrovanie správ na vrstve aplikačného protokolu (napr. Modbus TCP alebo EtherNet/IP).

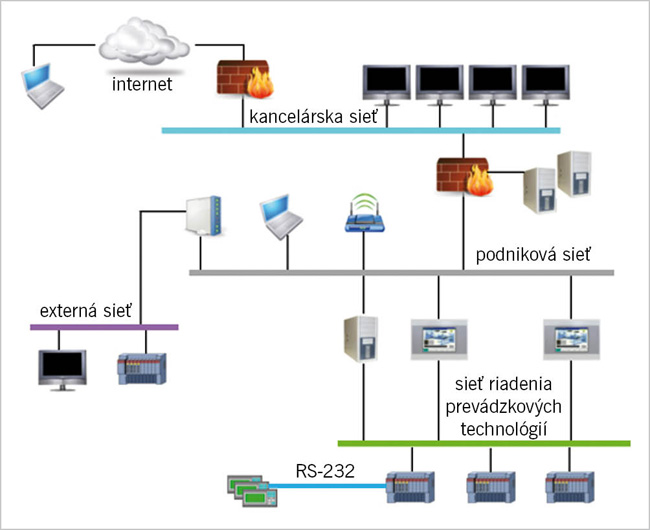

5. Segmentácia siete do funkčných oblastí pomocou inteligentných smerovačov poskytuje ďalšie vrstvy zabezpečenia. Čím viac vrstiev bezpečnosti, tým ťažšie je pre kybernetických zločincov narušiť bezpečnosť výrobnej linky a jej riadiaceho systému. Segmentácia siete okrem toho zabezpečuje mechanizmus na izoláciu riadiaceho systému zo siete závodu alebo kancelárskej siete tým, že poskytuje akúsi "vzduchovú medzeru" v prípade, že sú napadnuté iné segmenty siete. Odpojenie smerovača od zvyšku siete síce preruší vzdialené pripojenie, v najhoršom scenári však umožňuje výrobnej linke pokračovať v prevádzke.

6. Niektoré HMI/SCADA na báze systému Windows ponúkajú chránený, nenarušiteľný operačný systém. V prípade, že stroje nakonfigurujú vírus alebo iný škodlivý softvér, problém sa dá vyriešiť pomocou jednoduchého reštartu. Napriek všetkým opatreniam na zabezpečenie siete môže inžinier alebo operátor stále zaniesť vírus do siete (väčšinou nevedomky) jednoduchým pripojením infikovaného pamäťového USB kľúča do počítača za firewallom. Reštartovaním zariadenia sa stroj oveľa rýchlejšie sprevádzkuje ako záloha z bodu obnovenia, za predpokladu, že takýto bod obnovenia vôbec existuje.

Systémy HMI/SCADA poskytujú používateľom a výrobcom OEM pozoruhodnú efektívnosť a úsporu nákladov, ale zaistenie informačnej bezpečnosti systémov a ich ochrana pred kybernetickými útokmi je veľmi dôležitá. Proaktívne kroky ako napríklad spolupráca s IT oddelením pri navrhovaní sieťových rozhraní a firewallov, môžu pomôcť minimalizovať vnútorné a vonkajšie riziká. Tieto ochranné opatrenia v konečnom dôsledku môžu pomôcť spoločnostiam zvýšiť ochranu svojej kritickej infraštruktúry a znížiť náklady.

-bb-